Htop – Monitor Sistem Linux Yang Lebih Interaktif

Artikel ini adalah kelanjutan dari seri Monitoring Performa Linux Server

Lorem ipsum dolor sit amet, consectetuer adipiscing elitAenean commodo ligula eget dolorenean massa.

Artikel ini adalah kelanjutan dari seri Monitoring Performa Linux Server

Merupakan pekerjaan yang sangat sulit bagi setiap Sistem Administrator atau

Dalam artikel sebelumnya, saya berbagi langkah-langkah untuk mengkonfigurasi Network Bonding

NIC (Network Interface Card) Bonding juga dikenal sebagai Network Bonding

Jika Anda adalah pengguna VPS Mikrotik dari Herza.ID, maka Panduan

Firewall yang dikonfigurasi dengan benar adalah salah satu aspek terpenting

NVMe (Non-Volatile Memory Express) adalah protokol yang dibuat khusus untuk

Jika Anda dalah pengguna VPS Murah atau Dedicated Server dari

Dedicated Server adalah layanan server yang paling tinggi dalam kekuatan,

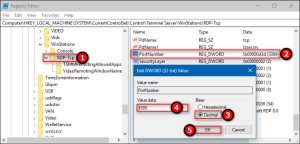

Ketika Anda telah menyewa VPS Windows RDP Murah dari Herza.ID,

Dari perorangan, bisnis profesional hingga enterprise, kami siap membantu Anda!