10 Cara Mengamankan Server Windows Anda

Jika Anda adalah pengguna VPS Windows RDP Murah dari Herza,

Lorem ipsum dolor sit amet, consectetuer adipiscing elitAenean commodo ligula eget dolorenean massa.

Jika Anda adalah pengguna VPS Windows RDP Murah dari Herza,

Kami sering menerima keluhan dari pengguna VPS Windows RDP Murah

Definisi Serangan DDoS (Distributed Denial of Service) Serangan DDoS (Distributed

Korban jatuh dari serangan DDoS (Distributed Denial of Service) dapat

Tutorial kali ini Panduan Dasar Tentang IPTables yang akan memandu

Kali ini kami akan membagi 10 Cara Mengamankan Server Linux

Siapa sih yang tidak kenal WordPress sekarang? WordPress adalah sebuah

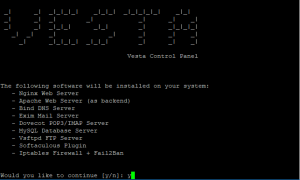

VestaCP adalah Control Panel alternatif dari cPanel yang telah banyak

Satu hal yang sering membuat orang bingung adalah perbedaan Mbps

Apakah website Anda sering mengalami downtime dan lambat? Atau Anda

Dari perorangan, bisnis profesional hingga enterprise, kami siap membantu Anda!