DDoS Blackhole Routing (terkadang disebut dengan Blackholing), adalah tindakan pencegahan untuk mengurangi serangan DDoS di mana lalu lintas jaringan dialihkan ke “Blackhole / Lubang hitam”, dan hilang. Ketika pemfilteran Blackhole diterapkan tanpa kriteria batasan khusus, lalu lintas jaringan yang baik dan berbahaya diarahkan ke Null-Route atau lubang hitam dan dikeluarkan dari jaringan. Tapi mengapa menggunakan Blackhole Routing? Lalu lintas yang tidak diinginkan yang membanjiri aliran Network dan Mesin dari media transmisi yang berbeda, sengaja dihasilkan oleh serangan DDoS.

Maksud utama dari serangan DDoS adalah untuk menguras ketersediaan sumber daya komputasi seperti bandwidth, CPU, RAM, dan lain-lain ke target jarak jauh sehingga layanan di luar batas untuk pengguna yang sah. Pengguna mungkin mengalami penggunaan bandwidth yang berlebihan, atau penggunaan CPU yang berlebihan adalah beberapa gejala khas yang terkait dengan serangan ini. Ini menciptakan kebutuhan untuk menghentikan traffic DDoS yang ditujukan ke lubang hitam sebagai tindakan balasan yang sangat baik untuk mencegah serangan semacam ini. Perutean internet blackhole didasarkan pada alamat IP sumber dan tujuan, di mana teknik yang paling umum digunakan adalah menggunakan penyaringan rute jarak jauh, memanfaatkan IP tujuan.

Bagaimana Blackhole Routing Bekerja?

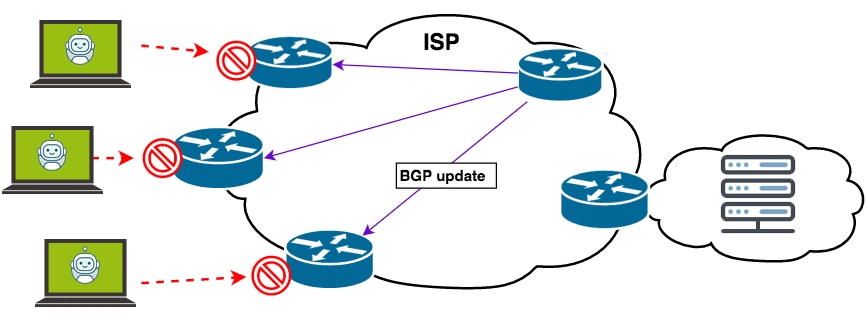

Lalu lintas DDoS harus dialihkan dan dijatuhkan di dekat sumber serangan. Blackhole routing melibatkan penggunaan alamat IP sumber dan tujuan dan, seperti yang disebutkan di atas, teknik yang paling umum digunakan, menggunakan pemfilteran rute jarak jauh. Misalnya, serangan DDoS dimulai pada server web yang menyimpan alamat IP 172.12.0.2.

Saat pelanggan meminta ISP untuk memfilter DDoS yang sedang berjalan, rute statis ke alamat IP target 172.12.0.1/32 akan dibuat, yang mengarah ke interface null atau tidak ada. Rute statis didistribusikan ke sesi iBGP dari mesin pemicu ke border router tetapi dengan alamat IP hop yang diperbarui ke 192.0.2.1. Akibatnya, semua lalu lintas jaringan diarahkan ke alamat IP ini, sehingga dihilangkan dengan null-route di border router. Saat serangan DDoS selesai, rute statis 172.12.0.2 dihapus dari mesin yang dipicu dan ditarik dari sesi IBGP.

Bagaimana Blackhole Routing dapat membantu Anda?

Tidak diragukan lagi, Anda dapat mengarahkan semua lalu lintas yang tidak diinginkan ke lubang hitam untuk membuangnya melalui lubang hitam di mana tidak ada titik kembali.

Jika Anda mengingat, pada tahun 2008 YouTube turun selama berjam-jam pada suatu hari berkat penggunaan Blackhole Routing oleh Telkom Pakistan. Ini terjadi setelah Kementerian Komunikasi Pakistan mengirimkan perintah agar YouTube diblokir secara nasional sebagai tanggapan atas video YouTube yang berisi kartun Belanda yang menggambarkan Nabi Muhammad. Layanan telekomunikasi milik pemerintah Pakistan menanggapi perintah ini dengan solusi perutean lubang hitam, tetapi solusi mereka menciptakan efek samping yang tidak terduga.

Blackhole Routing dapat membantu menghentikan semua lalu lintas berbahaya jika terjadi serangan, misalnya, DDoS atau serangan worm di mana Blackhole Routing berimprovisasi sebagai solusi terbaik untuk mengurangi waktu henti. Selain itu, berbeda dengan ACL (Access Control List), Anda dapat menggunakan solusi alternatif ini karena routing bekerja dengan cara penerusan dari router, Anda dapat menggunakan Blackhole Routing yang menenggelamkan lalu lintas yang sama dengan keuntungan untuk mengurangi dampak kinerja pada router itu sendiri.

Mengapa menggunakan Blackhole Routing sebagai biaya peluang untuk ACL terutama karena ACL membutuhkan daya pemrosesan yang lebih tinggi pada urutan operasi cisco IOS, ACL akan melayani cara yang sama seperti perutean lubang hitam tetapi akan membutuhkan lebih banyak fitur untuk melakukannya.

Bagaimana Herza.ID mengurangi resiko DDoS dengan Blackhole Routing?

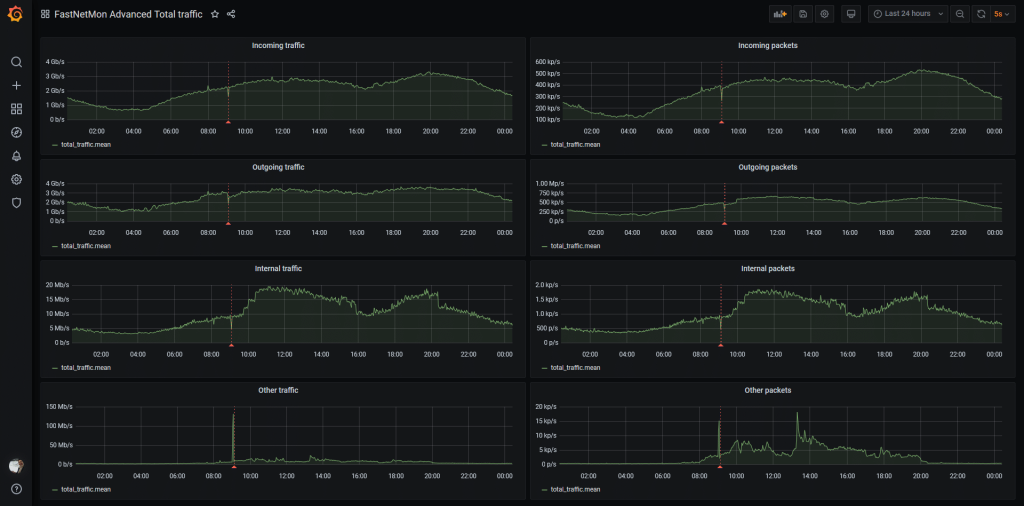

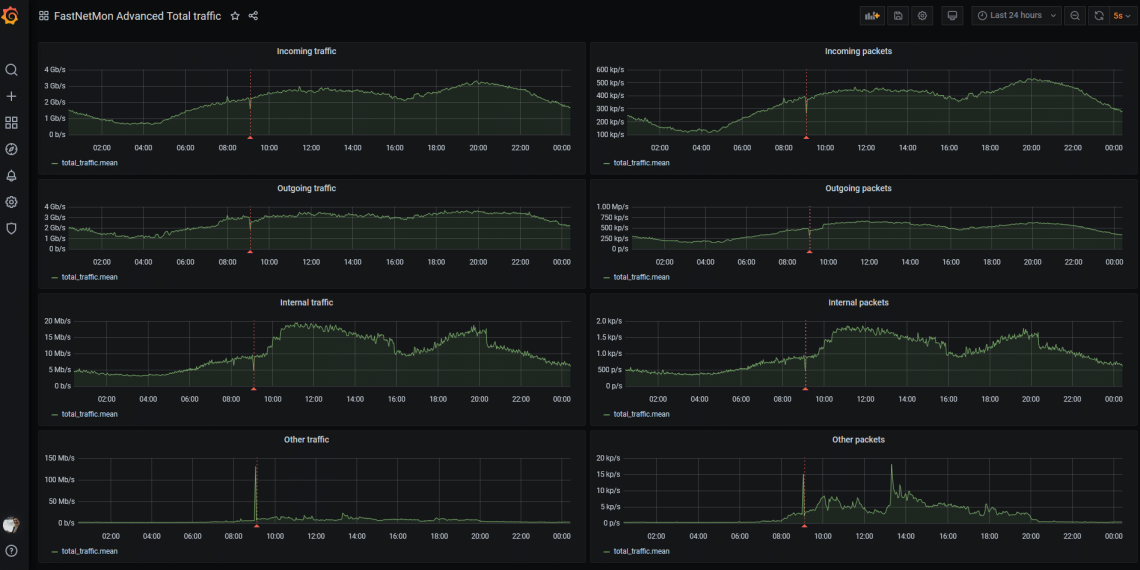

Pada sistem Network Herza.ID, kami telah mengimplementasikan Auto-Trigger Blackhole Routing atas setiap aktivitas yang mencurigakan. Dari Border Router kami mengirimkan Traffic Flow ke Server FastNetMon kami yang akan memproses seluruh aktivitas di jaringan kami. Dan ketiga suatu aktivitas mencurigakan men-trigger alarm, maka Server FastNetMon akan mengirimkan proses iBGP untuk melakukan Blackhole menggunakan Community Blackhole system.

Salah satu contoh, Anda bisa melihat di graphic dibawah ini, dimana garis merah mengindikasikan terjadi trigger alarm atas suatu aktivitas yang mencurigakan, dan server FNM kami dengan sigap mengirimkan instruksi ke Border Router untuk melakukan Blackhole.